Uma primitiva mínima para confirmar resumos de dados arbitrários em um livro-razão público

Resumo

Esta postagem apresenta o Protocolo de Compromisso de Observação (OCP) – uma primitiva mínima relativa ao razão para:

- Confirmando um resumo criptográfico de dados arbitrários em um livro-razão público

- Produzindo uma prova portátil desse compromisso

- Verificando essa prova sob suposições explícitas

OCP isola a menor interface possível para:

data → digest → ledger → verification

Evita deliberadamente introduzir suposições sobre armazenamento, identidade, disponibilidade de dados ou semântica da camada de aplicação.

Motivação

Não existe uma primitiva amplamente adotada para:

- Confirmando resumos de dados arbitrários em um razão

- Produzir provas portáteis e verificáveis de forma independente desses compromissos

- Verificando essas provas sem depender de infraestrutura confiável

As abordagens existentes são normalmente:

- Específico do aplicativo

- Acoplado a camadas de armazenamento ou disponibilidade de dados (por exemplo, IPFS, sistemas DA)

- Empacotado com esquemas de identidade ou assinatura

- Dependente de formatos de codificação canônica

O OCP separa essas preocupações e define apenas o que é estritamente necessário para a inclusão verificável de um resumo em um livro-razão.

Ideia Central

OCP define o seguinte invariante:

Uma prova é aceita se e somente se:

H = hash(observation)H ∈ R(tx)ondetxé a transação referenciada pela prova

Nenhum significado adicional está implícito.

Modelo

Festas

- Provador – constrói compromissos e produz provas

- Verificador — avalia provas relativas a um contexto de verificação

Contexto de verificação

A verificação é definida em relação a:

- Uma visão do razão

L - Uma função hash

hash - Uma regra de codificação e extração

R

As provas não são autodescritivas; a correção depende do acordo neste contexto.

Em particular, o verificador deve aplicar a mesma regra R usado para produzir o compromisso.

Estrutura de Prova

Uma prova é definida como:

P = (observation, H, tx_ref)

Onde:

H = hash(observation)tx_refidentifica uma transação emL

Função de verificação

Verify(P, L, hash, R) → {0,1}

A verificação será bem-sucedida se e somente se:

hash(observation) = Htx_refresolve uma transaçãotx ∈ LH ∈ R(tx)

Isso define um procedimento de verificação mínimo, determinístico e sem estado.

Intuição de Segurança

Um adversário tem sucesso se apresentar uma prova P* tal que:

observation* ≠ observationVerify(P*, L, hash, R) = 1

Isso requer:

- Quebrar a resistência à colisão ou pré-imagem da função hash, ou

- Fazendo com que o verificador aceite uma visão incorreta do razão

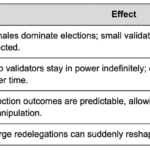

Propriedades

- Primitivo de compromisso mínimo

- Suposições de verificação explícitas

- Correção relativa ao razão

- Sem intermediários confiáveis

- Verificabilidade offline (dado acesso a

L) - Combinável com sistemas de nível superior

Não-metas

OCP não define:

- Disponibilidade de dados

- Identidade ou autoria

- Esquemas de assinatura

- Padrões de codificação canônica

- Semântica da camada de aplicação

Por que isso pode ser importante

OCP pode ser visto como uma primitiva ausente:

Uma maneira padronizada de vincular dados arbitrários a um razão e verificar essa vinculação de forma independente.

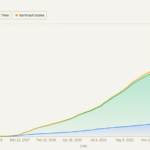

As aplicações potenciais incluem:

- IA e origem dos dados

- Registro científico

- Redes de sensores

- Autenticidade da mídia

- Trilhas de auditoria entre sistemas

- Sistemas de evidências de disputas

Enquadramento Adversário

O protocolo é intencionalmente falsificável.

Dado um válido (observation, proof) par:

- Modifique a observação de qualquer forma

- Tentativa de produzir uma prova que ainda verifique

Se isso for bem-sucedido sob o mesmo (L, hash, R) contexto, o protocolo está quebrado.

Repositório

Inclui:

- Especificação canônica (v1.0.0)

- Implementação de referência

- Exemplos de provas e fluxos de verificação

- Ferramentas completas de envio e verificação

Especificação

Solicitação de feedback

Procurando feedback sobre:

- Se esta primitiva já existe em uma forma mais limpa ou mais padronizada

- Ambiguidades na definição de

R(regra de codificação e extração) - Suposições do modelo razão (por exemplo, reorganizações, subjetividade fraca)

- Se esta abstração pertence à camada de protocolo ou à camada de aplicação

- Qualquer superfície de ataque negligenciada

Pensamento final

OCP faz uma afirmação restrita:

Não estabelece o que os dados significam.

Estabelece que um resumo específico foi incluído em um livro-razão.

Fontesethresear